Cómo protegemos tu infraestructura

Metodología clara, rápida y orientada a resultados

Protección Continua contra Vulnerabilidades

Detectamos, analizamos y mitigamos vulnerabilidades en tus activos, aplicando parches de seguridad cuando corresponde para reducir riesgos reales en tu empresa.

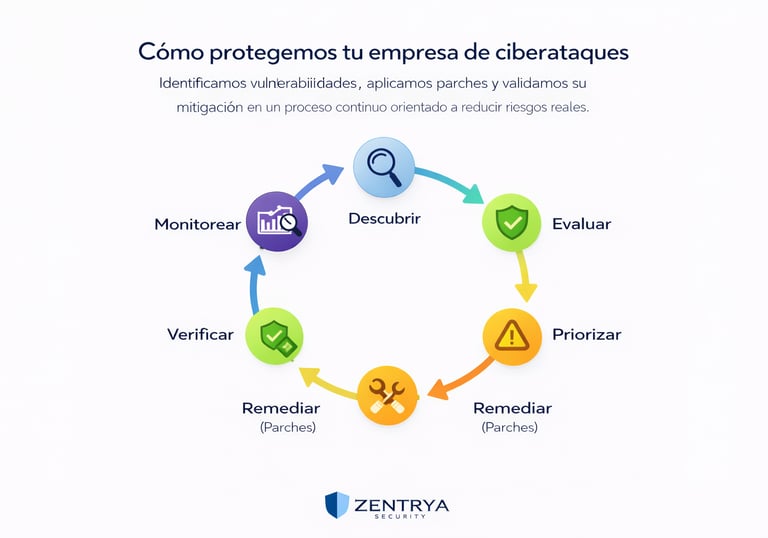

Así reducimos el riesgo de ciberataques en tu empresa

Detectamos, priorizamos y mitigamos vulnerabilidades en tus sistemas mediante un proceso continuo que protege tu operación.

1.Detectamos vulnerabilidades críticas

Identificamos fallas de seguridad antes de que sean explotadas.

2.Priorizamos riesgos reales

Nos enfocamos en lo que realmente puede afectar tu negocio.

3.Mitigamos vulnerabilidades críticas

Aplicamos parches y acciones correctivas de forma segura y controlada.

4.Monitoreamos continuamente

Detectamos nuevas amenazas antes de que se conviertan en incidentes.

→

→

→

→

Experiencia en ciberseguridad corporativa

Zentrya Security nace de la experiencia práctica en gestión de vulnerabilidades y parchado de sistemas en entornos corporativos, aplicando metodologías utilizadas en organizaciones reales.

Nuestro enfoque está orientado a reducir riesgos reales, no solo generar reportes.

Contacto

Estamos aquí para ayudarte siempre

© 2025. All rights reserved.